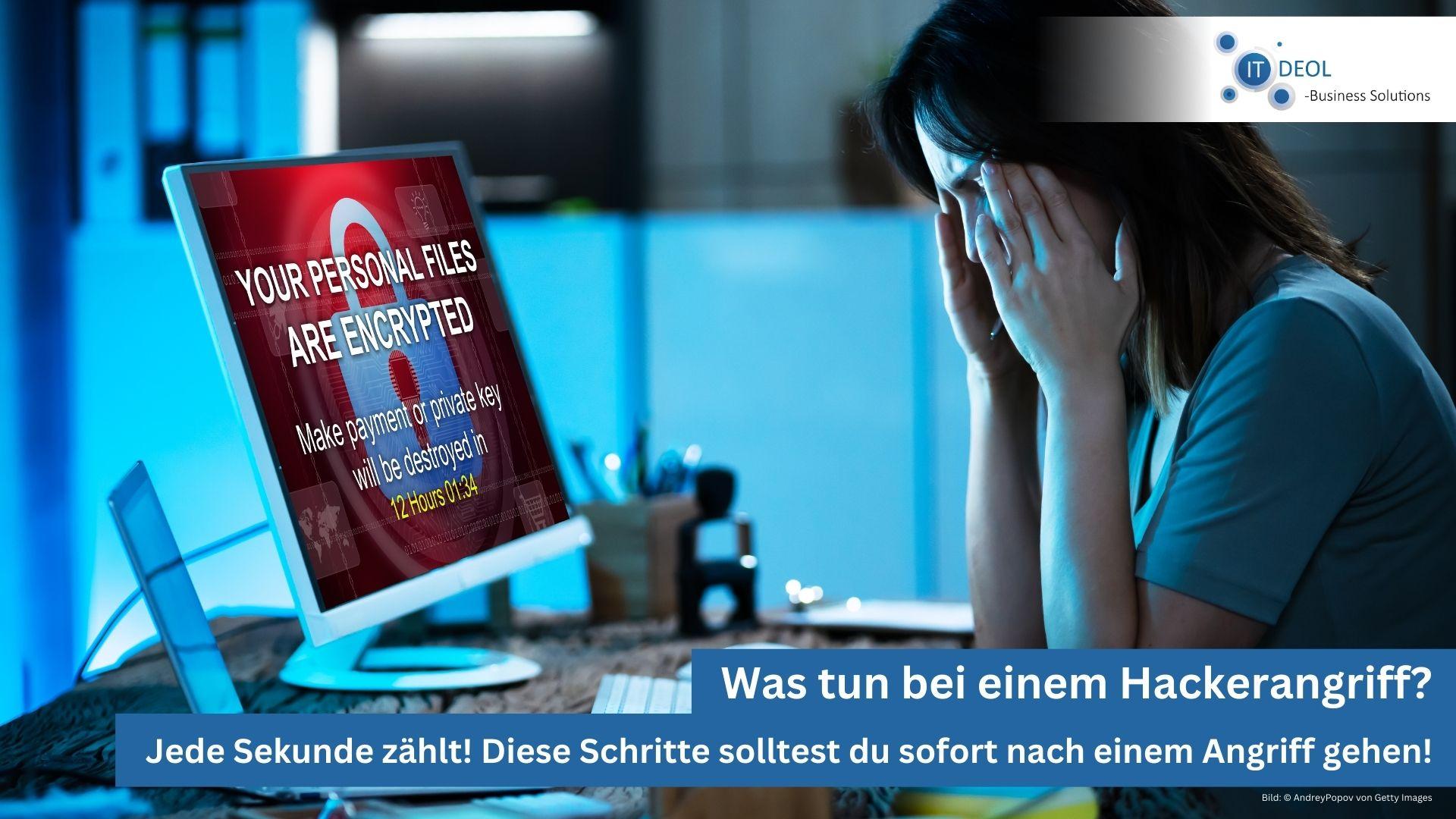

Warum kann ein Hackerangriff auch dein Unternehmen in der Region treffen?

Ein Hackerangriff trifft nicht nur Konzerne oder Behörden. Auch mittelständische Unternehmen in Lohmar, Siegburg, Köln oder Bonn geraten immer öfter ins Visier. Es reicht schon, dass ein Mitarbeitender auf einen manipulierten Anhang klickt oder dass veraltete Software-Schnittstellen übersehen wurden. Solche Lücken nutzen Cyberkriminelle gezielt aus, um Zugriff auf deine Systeme zu bekommen.

Gerade in der Region Köln/ Bonn, wo viele Unternehmen mit sensiblem Kundenmaterial, Logistikdaten oder Produktionssystemen arbeiten, ist ein solcher Angriff nicht nur ärgerlich, sondern kann schnell existenzbedrohend werden. Der Geschäftsbetrieb steht still, E-Mails funktionieren nicht mehr, Datenbanken sind verschlüsselt oder gleich komplett gelöscht. Und dann? Dann beginnt der Wettlauf gegen die Zeit.

IT-Deol kennt diese Situationen aus der Praxis. Als IT-Systemhaus mit Fokus auf Managed Services und Cyber Security stehen wir Betrieben in deiner Region täglich zur Seite, um genau solche Ausfälle zu verhindern. Aber was, wenn es doch passiert? Dann zählt vor allem eins: strukturiert handeln.

Was solltest du nach einem Hackerangriff als Erstes tun?

Panik ist der schlechteste Berater. Sobald du Hinweise auf einen Hackerangriff bemerkst, musst du schnell handeln, aber mit System. Viele Unternehmen reagieren reflexartig, trennen alles vom Netz oder versuchen, Daten wiederherzustellen, ohne zu wissen, was eigentlich passiert ist. Das kann die Situation im Zweifel verschlimmern, etwa wenn laufende Backups ebenfalls kompromittiert werden.

Bevor du aktiv wirst, geht es darum, den Überblick zu behalten. Wer ist betroffen, was genau funktioniert nicht mehr, welche Systeme zeigen Auffälligkeiten? Je besser du die ersten Beobachtungen dokumentierst, desto schneller lässt sich später nachvollziehen, wie der Angriff ablief und wo er ansetzen konnte. Das spart dir nicht nur Zeit, sondern hilft auch bei der Einschaltung von Behörden oder externen IT-Partnern.

Wenn du mit IT-Deol zusammenarbeitest, übernehmen wir genau diese Analyse. Über unsere Managed Services und die lückenlose Systemüberwachung erkennen wir Anomalien oft schon, bevor sie für dich spürbar werden. Und wenn der Angriff bereits läuft, greifen unsere Notfallprotokolle. Du wirst nicht allein gelassen, sondern bekommst einen klaren Fahrplan.

Wie richtest du nach einem Hackerangriff ein digitales Lagezentrum ein?

Ein zentraler Fehler vieler Unternehmen ist, dass bei einem Hackerangriff niemand so richtig weiß, wer wofür zuständig ist. Die IT-Abteilung ist überfordert, die Geschäftsführung wartet auf Informationen und der Rest der Belegschaft weiß gar nicht, ob man noch ins System darf oder lieber nicht. Hier kommt das Konzept eines digitalen Lagezentrums ins Spiel.

Dieses Lagezentrum ist kein spezielles Tool, sondern ein koordinierter Ablauf, der vorher festgelegt und in der Krise schnell aktiviert wird. Dazu gehört, dass du eine zentrale Koordinationsstelle einrichtest, idealerweise in Zusammenarbeit mit einem IT-Partner wie IT-Deol. Unsere Experten wissen, wie du in so einer Situation strukturiert vorgehst, wer worüber informiert werden muss und welche Systeme priorisiert behandelt werden.

In einem Unternehmen in Bonn konnten wir so innerhalb weniger Stunden nach einem Angriff nicht nur die Ursache identifizieren, sondern auch den Betrieb in Teilbereichen wieder hochfahren, weil Zuständigkeiten im Vorfeld klar geregelt waren. Solche Abläufe besprechen wir mit dir im Rahmen unserer Cyber Security Beratung, bevor es zu spät ist. Und wenn du bereits betroffen bist, helfen wir, den Schaden einzugrenzen und die Kontrolle zurückzuholen.

DIN SPEC 27076 für kleine und mittelständische Unternehmen für mehr professionelle Sicherheit bei gleichzeitig überschaubaren kosten.

Warum solltest du bei einem Hackerangriff die richtigen Behörden einbeziehen?

Wenn du von einem Hackerangriff betroffen bist, stellt sich schnell die Frage: Muss ich das irgendwo melden? Die Antwort lautet ganz klar ja. Denn Cyberkriminalität ist kein Betriebsunfall, sondern eine Straftat. Die zuständigen Behörden helfen dir nicht nur rechtlich weiter, sondern sind auch Teil der Lösung, um künftige Angriffe zu verhindern oder die Täter zu identifizieren.

In Nordrhein-Westfalen sind dafür unter anderem das LKA, das BSI und die zentrale Ansprechstelle Cybercrime zuständig. Je nachdem, ob personenbezogene Daten betroffen sind, kann auch die Datenschutzaufsicht eingeschaltet werden. Gerade bei Unternehmen in Köln oder Bonn mit vielen Kundenkontakten ist das relevant. Die Meldung kann entscheidend sein, um Bußgelder zu vermeiden, wenn du datenschutzrechtlich zur Information verpflichtet bist.

Hier kommt ein IT-Systemhaus wie IT-Deol ins Spiel. Wir kennen die Meldewege, stellen dir strukturierte Vorlagen zur Verfügung und koordinieren bei Bedarf die Kommunikation mit den Behörden. Du musst dich nicht allein durch die Paragraphen kämpfen, sondern bekommst konkrete Hilfe, um die richtigen Schritte zu gehen. Das gibt dir Sicherheit in einer ohnehin angespannten Lage.

Wie schützt du deine Backups vor einer weiteren Kompromittierung?

Ein Hackerangriff zielt nicht nur auf deine Produktivsysteme, sondern immer häufiger auch auf deine Backups. Viele Unternehmen in der Region Lohmar oder Siegburg haben ihre Datensicherung zwar eingerichtet, aber nicht aktiv gegen Manipulation geschützt. Genau das nutzen Angreifer aus. Denn wenn sie dein Backup verschlüsseln oder löschen, bleibt dir keine Möglichkeit zur Wiederherstellung.

Deshalb ist es entscheidend, dass du in einem akuten Vorfall deine Backup-Prozesse sofort stoppst. Du musst verhindern, dass kompromittierte Daten automatisch in die Sicherung laufen. Gleichzeitig sollte klar sein, wo die Backups gespeichert sind, wie aktuell sie sind und wer Zugriff darauf hat. Ohne diese Informationen läufst du Gefahr, deine letzte Sicherheitskopie zu verlieren, bevor du überhaupt reagieren kannst.

IT-Deol unterstützt dich in genau diesen Momenten. Über unser Managed Backup prüfen wir im Vorfeld die Struktur deiner Sicherung, sorgen für geografisch getrennte Datenhaltung und erkennen, wenn sich Dateien auffällig schnell verändern. Das ist oft ein erster Hinweis auf einen laufenden Angriff. Sobald du uns kontaktierst, sichern wir die noch intakten Daten und verhindern, dass sich die Attacke weiter ausbreitet. So bleiben deine Chancen auf eine erfolgreiche Wiederherstellung intakt.

Warum ist eine klare Kommunikationsstrategie bei einem Hackerangriff so wichtig?

Ein Hackerangriff betrifft nicht nur deine Technik, sondern auch dein Team und deine Außenwirkung. Sobald IT-Systeme ausfallen oder Daten verschlüsselt sind, beginnen intern und extern die Spekulationen. Kunden wundern sich über fehlende Rückmeldungen, Mitarbeitende sind verunsichert und der Druck auf die Geschäftsleitung steigt mit jeder Stunde. Wer jetzt nicht kontrolliert kommuniziert, riskiert zusätzlichen Schaden.

Deshalb brauchst du einen Kommunikationsplan, der im Vorfeld abgestimmt und im Ernstfall schnell einsetzbar ist. Darin sollte geregelt sein, wer wann informiert wird, welche Informationen intern und extern geteilt werden und wie du mit der Presse oder Behörden umgehst. Besonders wichtig ist auch, deine Mitarbeitenden frühzeitig einzubeziehen, damit keine unkontrollierten Aussagen oder ungewollten Handlungen passieren.

Wenn du mit IT-Deol zusammenarbeitest, ist auch das Teil unserer Krisenvorbereitung. In unseren Cyber Security Workshops entwickeln wir mit dir abgestimmte Kommunikationskonzepte. Im Ernstfall begleiten wir dich aktiv bei der Umsetzung. Für ein Unternehmen in Siegburg konnten wir so eine kritische Angriffssituation ohne öffentliche Eskalation lösen, weil alle Beteiligten wussten, was zu tun ist. Die richtige Kommunikation ist kein Nebenschauplatz, sondern ein entscheidender Faktor, wie du aus einem Hackerangriff wieder herauskommst.

Weniger IT-Kosten bei gleichzeitig mehr Sicherheit und Leistung? Ja, das geht! Lies hier, wie wir das auch bei dir schnell umsetzen können!

Was gehört zur Schadensbewertung nach einem Hackerangriff?

Sobald du den ersten Schock eines Hackerangriffs hinter dir gelassen hast, geht es an die strukturierte Bewertung des Schadens. Viele Unternehmen unterschätzen diesen Schritt oder wissen gar nicht, worauf sie dabei achten müssen. Dabei entscheidet eine professionelle Einschätzung darüber, wie schnell du dich wieder erholen kannst und ob du möglicherweise gesetzlich verpflichtet bist, den Vorfall zu melden.

Ein wichtiger Aspekt ist der Datenschutz. Wenn bei dem Hackerangriff personenbezogene Daten betroffen sind, etwa Kundendaten oder Gesundheitsinformationen, dann greift die DSGVO. Du bist dann unter Umständen verpflichtet, die zuständige Aufsichtsbehörde innerhalb von 72 Stunden zu informieren. Je nach Schwere des Vorfalls musst du sogar die betroffenen Personen selbst benachrichtigen. Wer das versäumt, riskiert empfindliche Strafen und Imageverlust.

IT-Deol hilft dir genau an dieser Stelle. Unsere Experten prüfen mit dir gemeinsam, welche Daten kompromittiert wurden und ob ein meldepflichtiger Vorfall vorliegt. Wir nutzen bewährte Verfahren, um Datenbewegungen zu rekonstruieren und Risiken einzuschätzen. So bekommst du nicht nur ein klares Bild vom tatsächlichen Schaden, sondern auch eine Grundlage für alle weiteren Entscheidungen. Denn ohne belastbare Analyse kannst du keine sinnvolle Strategie für die nächsten Schritte entwickeln.

Wie kannst du nach einem Hackerangriff deine IT-Sicherheit dauerhaft verbessern?

Ein Hackerangriff ist nicht nur eine Bedrohung, sondern auch eine Chance zur Verbesserung. Denn sobald du die unmittelbare Gefahr gebannt hast, beginnt die eigentliche Arbeit: die systematische Optimierung deiner IT-Infrastruktur. Nur so stellst du sicher, dass sich ein solcher Vorfall nicht wiederholt oder zumindest deutlich schwieriger durchzuführen ist.

Dazu gehört zum Beispiel die technische Überarbeitung deiner Zugriffsrechte. Viele Unternehmen lassen Accounts von ehemaligen Mitarbeitenden aktiv oder vergeben Adminrechte ohne Kontrolle. Solche Schwächen nutzen Hacker gezielt aus. Auch deine Backup-Strategie solltest du überdenken. Wenn Daten nur lokal gespeichert sind oder selten geprüft werden, bleibt im Ernstfall keine verwertbare Sicherung übrig.

Genau hier setzen die Managed Services von IT-Deol an. Wir analysieren gemeinsam mit dir deine gesamte IT-Landschaft, erkennen Schwachstellen und entwickeln ein ganzheitliches Sicherheitskonzept. Dazu gehört nicht nur die technische Umsetzung, sondern auch die Schulung deiner Mitarbeitenden. Denn viele Angriffe starten mit einer einzigen unbedachten Handlung, etwa dem Öffnen eines manipulierten Links. Je besser dein Team vorbereitet ist, desto stabiler steht deine IT auch in kritischen Phasen.

Ein Unternehmen aus der Region Bonn konnte durch unsere Unterstützung innerhalb weniger Wochen nach einem Angriff nicht nur die Systeme wiederherstellen, sondern auch das gesamte Sicherheitsniveau messbar erhöhen. Aus einer Krise wurde ein Fortschritt.

Managed Services und Cyber Security aus einem Guss von IT-Deol aus Lohmar. Lies hier, wie wir deine IT noch sicherer und leistungsstärker machen können.

Warum solltest du dein Netzwerk gezielt segmentieren und absichern?

Ein oft unterschätzter Punkt bei der IT-Sicherheit ist die Struktur deines Netzwerks. Viele mittelständische Unternehmen arbeiten seit Jahren mit gewachsenen Systemen, in denen Server, Arbeitsplätze, Drucker und mobile Geräte ohne klare Trennung miteinander verbunden sind. Das macht die Verwaltung zwar einfach, eröffnet Hackern im Ernstfall aber ein offenes Spielfeld. Wenn sie einmal drin sind, können sie sich nahezu ungehindert weiterbewegen.

Deshalb ist es sinnvoll, dein Netzwerk gezielt in verschiedene Zonen zu segmentieren. So lassen sich besonders kritische Systeme wie ERP-Software oder Kundendatenbanken isolieren. Sollte es zu einem Hackerangriff kommen, kann sich der Schaden dann nicht ungehindert ausbreiten. Auch die Protokollierung von Zugriffen und der Einsatz von Sicherheitsfunktionen wie kontrollierten PowerShell-Befehlen oder Intrusion Detection Systemen tragen dazu bei, Angriffe frühzeitig zu erkennen.

IT-Deol begleitet dich bei der Neustrukturierung deines Netzwerks. Wir analysieren, wo du besonders angreifbar bist, setzen gezielte Trennungen um und sorgen dafür, dass deine internen Prozesse dabei nicht ausgebremst werden. Für ein Unternehmen in Lohmar haben wir dadurch erreicht, dass ein geplanter Angriff zwar den Mailserver traf, aber keine weiteren Systeme kompromittieren konnte. Netzwerkarchitektur ist kein Selbstzweck, sondern eine aktive Verteidigungslinie, die im Ernstfall den Unterschied macht.

Welche externen Unterstützungsangebote helfen dir nach einem Hackerangriff weiter?

Nach einem Hackerangriff bist du nicht auf dich allein gestellt. Neben spezialisierten IT-Dienstleistern wie IT-Deol gibt es in Deutschland zahlreiche Anlaufstellen, die dich technisch, rechtlich und organisatorisch unterstützen können. Viele dieser Angebote sind besonders für mittelständische Unternehmen konzipiert, die keine eigene IT-Abteilung mit Notfallerfahrung haben.

Ein Beispiel ist die Transferstelle Cybersicherheit im Mittelstand, die dir Handlungsempfehlungen gibt und auch Kontakte zu Spezialisten vermittelt. Auch Industrie- und Handelskammern sowie Handwerkskammern bieten inzwischen Schulungen, Leitfäden und Netzwerke zum Thema Cyber Security an. Diese Möglichkeiten sind wichtig, aber sie ersetzen keine konkrete technische Hilfe im Ernstfall. Denn wenn deine Systeme verschlüsselt sind oder deine Daten abfließen, zählt jede Minute.

Hier setzt IT-Deol an. Wir sind für dich vor Ort erreichbar, kennen die typischen IT-Strukturen mittelständischer Unternehmen in der Region und können sofort eingreifen. Unsere Techniker haben bereits mehrfach in Fällen unterstützt, in denen Unternehmen aus Köln oder Siegburg völlig überfordert waren mit den Abläufen nach einem Hackerangriff. Wir sorgen dafür, dass du nicht zwischen verschiedenen Stellen hin- und hergeschoben wirst, sondern direkt eine Lösung bekommst. Unterstützungsangebote sind wertvoll, aber ohne einen starken Partner an deiner Seite bleibst du im entscheidenden Moment oft allein.

Hackerangriffe auf deine Cloudstrukturen sind leider keine Seltenheit mehr. Lies hier, wie das geht.

Wie helfen dir Managed Services und Cyber Security von IT-Deol konkret?

Wenn es um die Folgen eines Hackerangriffs geht, zeigt sich sehr deutlich, wer vorgesorgt hat und wer ins kalte Wasser fällt. Managed Services bieten dir genau die Unterstützung, die in einem akuten Fall den Unterschied machen kann. Dazu zählen nicht nur Überwachung, Updates und Datensicherung, sondern vor allem eine vorausschauende IT-Betreuung, die Risiken erkennt, bevor sie zur Gefahr werden.

Mit IT-Deol hast du Zugriff auf ein umfassendes Angebot aus Monitoring, Online-Backup, Virenschutz, Firewalllösungen und sicherer E-Mail-Archivierung. Wir stellen sicher, dass deine Systeme rund um die Uhr beobachtet werden. Wenn etwas aus dem Rahmen fällt, reagieren wir sofort. Bei einem Unternehmen aus dem Raum Lohmar konnten wir durch unser Monitoring schon während eines laufenden Hackerangriffs Gegenmaßnahmen einleiten und den Schaden begrenzen. Genau das ist der Vorteil, wenn deine IT nicht sich selbst überlassen ist, sondern aktiv betreut wird.

Auch in Sachen Cyber Security gehen wir weiter als reine Technik. Wir schulen deine Mitarbeitenden, dokumentieren deine Systeme und sorgen für klare Prozesse. So bist du nicht nur technisch auf der sicheren Seite, sondern auch organisatorisch vorbereitet. Die Kombination aus Managed Services und Cyber Security bedeutet nicht einfach nur IT-Betreuung, sondern aktiver Schutz vor Bedrohungen. Für mittelständische Unternehmen in unserer Region ist das keine Kür, sondern längst notwendig.

Wie kannst du durch Resilienz künftige Hackerangriffe abwehren?

Ein Hackerangriff muss nicht das Ende deiner IT-Sicherheit sein. Im Gegenteil. Viele Unternehmen erkennen nach einem Vorfall, dass ihre bisherigen Maßnahmen nicht ausgereicht haben. Und genau das ist der richtige Zeitpunkt, um neue Strukturen zu schaffen, die dich in Zukunft besser schützen. Der Schlüssel dazu liegt in Resilienz. Also in der Fähigkeit, mit Angriffen umzugehen, ohne dass dein Unternehmen langfristig Schaden nimmt.

Resilienz bedeutet, dass du nicht nur auf den Ernstfall vorbereitet bist, sondern auch daraus lernst. Dazu gehört eine funktionierende Backup-Strategie genauso wie regelmäßige Schwachstellenanalysen, ein Notfallplan und geschulte Mitarbeitende. Entscheidend ist, dass du diese Maßnahmen nicht nur auf dem Papier hast, sondern im Alltag auch lebst. Denn viele Angriffe gelingen nicht, weil die Technik versagt, sondern weil Prozesse nicht greifen oder Zuständigkeiten unklar sind.

Mit IT-Deol an deiner Seite bekommst du nicht nur ein Sicherheitskonzept, sondern eine langfristige Partnerschaft. Wir bauen gemeinsam mit dir die Strukturen auf, die du brauchst, um stabil durch jede Krise zu kommen. Wenn du wissen willst, wie gut dein Unternehmen wirklich vorbereitet ist, dann sprich mit uns. Unsere Experten bieten dir ein kostenloses Erstgespräch an, in dem wir deine Situation analysieren und dir konkrete Schritte zeigen, wie du deine IT nachhaltig gegen Hackerangriffe absicherst.

Häufige Fragen zum Thema Hackerangriff

Was ist ein Hackerangriff?

Ein Hackerangriff ist ein gezielter, unerlaubter Zugriff auf IT-Systeme mit dem Ziel, Daten zu stehlen, zu manipulieren oder Systeme lahmzulegen.

Wie erkenne ich einen laufenden Hackerangriff?

Typische Anzeichen sind plötzliche Systemausfälle, ungewöhnliche Datenbewegungen, unerklärliche Logins oder gesperrte Zugänge zu Programmen und Dateien.

Was sollte ich bei einem Hackerangriff als Erstes tun?

Bewahre Ruhe, dokumentiere Auffälligkeiten, trenne betroffene Systeme vom Netz und kontaktiere sofort deinen IT-Dienstleister oder IT-Deol.

Wann muss ich den Hackerangriff melden?

Wenn personenbezogene Daten betroffen sind, besteht eine Meldepflicht an die Datenschutzbehörde innerhalb von 72 Stunden nach Kenntnisnahme.

Wie unterstützt mich IT-Deol nach einem Hackerangriff?

IT-Deol übernimmt Soforthilfe, Analyse, Schadensbegrenzung und hilft beim Wiederaufbau deiner IT. Auch präventive Maßnahmen werden gemeinsam umgesetzt.

Wie verhindere ich zukünftige Hackerangriffe?

Mit Managed Services, regelmäßigen Updates, Sicherheitskonzepten, Schulungen und Überwachung durch einen IT-Partner wie IT-Deol.

Sind kleine Unternehmen auch betroffen?

Ja. Gerade kleine und mittelständische Betriebe sind oft Ziel von Hackerangriffen, da sie häufig über unzureichende Sicherheitsvorkehrungen verfügen.

Was kostet die Hilfe von IT-Deol im Notfall?

Ein erstes Beratungsgespräch ist kostenlos. Danach erstellt IT-Deol ein transparentes Angebot für die konkrete Unterstützung und Umsetzung.

Wie kann ich mich vorbereiten?

Durch einen IT-Notfallplan, regelmäßige Sicherheitsaudits und Betreuung durch ein IT-Systemhaus wie IT-Deol bist du auf Angriffe vorbereitet.

Wie schnell ist IT-Deol einsatzbereit?

In der Regel kannst du noch am gleichen Tag mit einer ersten Unterstützung rechnen. IT-Deol ist regional gut aufgestellt und sofort verfügbar.